全国咨询电话:13152008057

全国咨询电话:13152008057 全国咨询电话:13152008057

全国咨询电话:13152008057作为PHP程序员,特别是新手,对于互联网的险恶总是知道的太少,对于外部的入侵有很多时候是素手无策的,他们根本不知道黑客是如何入侵的、提交入侵、上传漏洞、sql 注入、跨脚本攻击等等。作为最基本的防范你需要注意你的外部提交,做好第一面安全机制处理防火墙。一起和蓝鸥广州PHP培训学校的老师来学习如何做好防护:

规则 1:绝不要信任外部数据或输入

关于Web应用程序安全性,必须认识到的第一件事是不应该信任外部数据。外部数据(outside data)包括不是由程序员在PHP代码中直接输入的任何数据。在采取措施确保安全之前,来自任何其他来源(比如GET变量、表单 POST、数据库、配置文件、会话变量或cookie)的任何数据都是不可信任的。

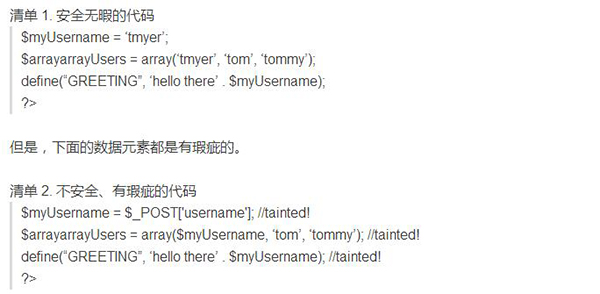

例如,下面的数据元素可以被认为是安全的,因为它们是在PHP中设置的。

为什么第一个变量$myUsername是有瑕疵的?因为它直接来自表单POST。用户可以在这个输入域中输入任何字符串,包括用来清除文件或运行以前上传的文件的恶意命令。您可能会问,“难道不能使用只接受字母A-Z的客户端(Javascrīpt)表单检验脚本来避免这种危险吗?”是的,这总是一个有好处的步骤,但是正如在后面会看到的,任何人都可以将任何表单下载到自己的机器上,修改它,然后重新提交他们需要的任何内容。

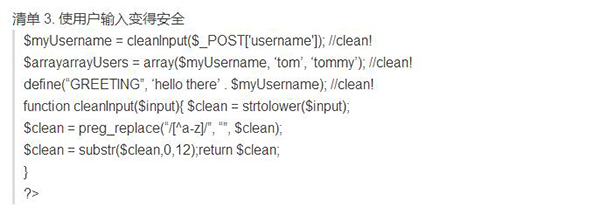

解决方案很简单:必须对$_POST['username']运行清理代码。如果不这么做,那么在使用$myUsername的任何其他时候(比如在数组或常量中),就可能污染这些对象。对用户输入进行清理的一个简单方法是,使用正则表达式来处理它。在这个示例中,只希望接受字母。将字符串限制为特定数量的字符,或者要求所有字母都是小写的,这可能也是个好主意。

规则 2:禁用那些使安全性难以实施的PHP设置

已经知道了不能信任用户输入,还应该知道不应该信任机器上配置PHP的方式。例如,要确保禁用register_globals。如果启用了register_globals,就可能做一些粗心的事情,比如使用$variable替换同名的GET或POST字符串。通过禁用这个设置,PHP强迫您在正确的名称空间中引用正确的变量。要使用来自表单POST的变量,应该引用$_POST['variable']。这样就不会将这个特定变量误会成cookie、会话或GET变量。

规则 3:如果不能理解它,就不能保护它

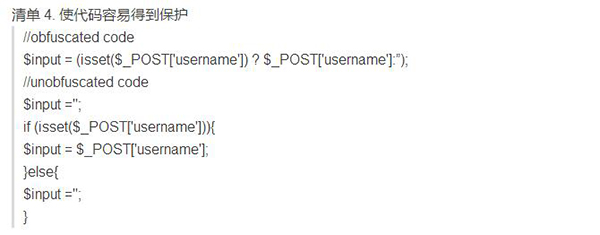

一些开发人员使用奇怪的语法,或者将语句组织得很紧凑,形成简短但是含义模糊的代码。这种方式可能效率高,但是如果您不理解代码正在做什么,那么就无法决定如何保护它。例如,您喜欢下面两段代码中的哪一段?

在第二个比较清晰的代码段中,很容易看出$input 是有瑕疵的,需要进行清理,然后才能安全地处理。

规则 4:“纵深防御” 是新的法宝

本教程将用示例来说明如何保护在线表单,同时在处理表单的PHP代码中采用必要的措施。同样,即使使用PHP regex来确保GET变量完全是数字的,仍然可以采取措施确保SQL查询使用转义的用户输入。纵深防御不只是一种好思想,它可以确保您不会陷入严重的麻烦。既然已经讨论了基本规则,现在就来研究第一种威胁:SQL注入攻击。

◆防止SQL注入攻击

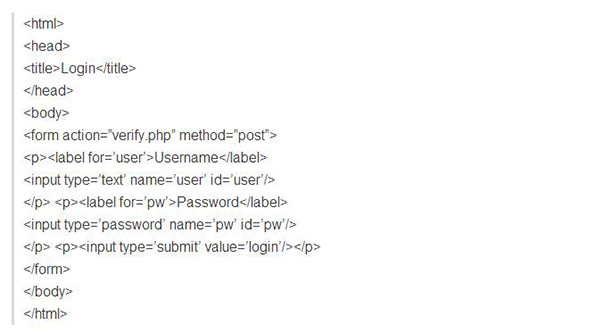

在SQL注入攻击中,用户通过操纵表单或GET查询字符串,将信息添加到数据库查询中。例如,假设有一个简单的登录数据库。这个数据库中的每个记录都有一个用户名字段和一个密码字段。构建一个登录表单,让用户能够登录。

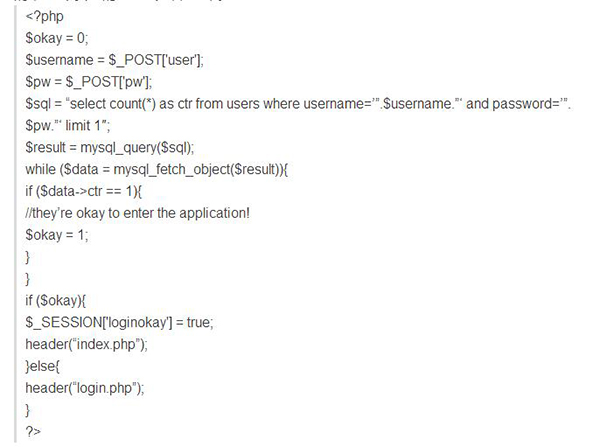

这个表单接受用户输入的用户名和密码,并将用户输入提交给名为verify.php的文件。在这个文件中,PHP处理来自登录表单的数据,如下所示:

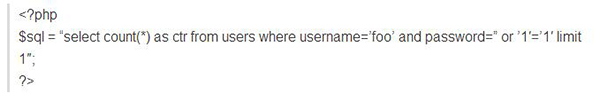

这段代码看起来没问题,对吗?世界各地成百(甚至成千)的PHP/MySQL站点都在使用这样的代码。它错在哪里?好,记住“不能信任用户输入”。这里没有对来自用户的任何信息进行转义,因此使应用程序容易受到攻击。具体来说,可能会出现任何类型的SQL注入攻击。例如,如果用户输入foo作为用户名,输入‘or’1′=’1作为密码,那么实际上会将以下字符串传递给PHP,然后将查询传递给MySQL:

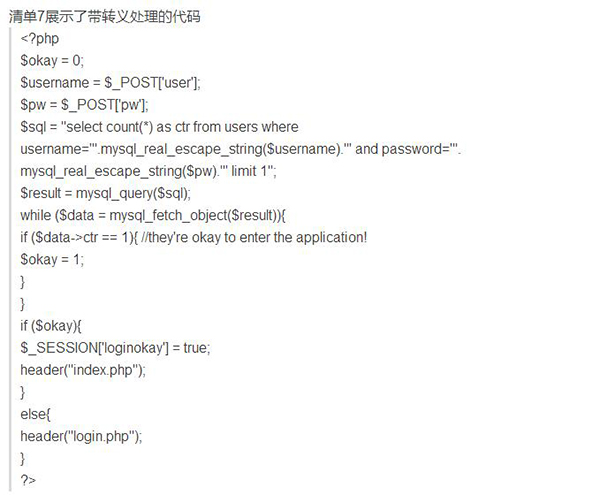

这个查询总是返回计数值1,因此PHP会允许进行访问。通过在密码字符串的末尾注入某些恶意SQL,黑客就能装扮成合法的用户。解决这个问题的办法是,将PHP的内置 mysql_real_escape_string() 函数用作任何用户输入的包装器。这个函数对字符串中的字符进行转义,使字符串不可能传递撇号等特殊字符并让MySQL根据特殊字符进行操作。

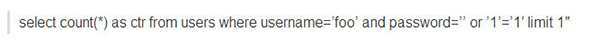

使用 mysql_real_escape_string() 作为用户输入的包装器,就可以避免用户输入中的任何恶意SQL注入。如果用户尝试通过SQL注入传递畸形的密码,那么会将以下查询传递给数据库:

蓝鸥是一家师资力量雄厚的培训机构,包括多名高级讲师,涉及PHP、JAVA等众多课程及视频,学员还可在网站上申请实地试学,下载免费的PHP在线课程进行学习。深受广州及周边省市的欢迎,很多学员都火速报名参加广州PHP培训。随着社会与网络的发展,未来一段时间里,PHP培训市场还将进一步扩大,像蓝鸥这样的PHP培训机构还将设立更多校区,实现腾飞,为新时期的IT行业输送更多的PHP人才。